Fragen? Einfach melden.

IT security, FreeBSD, Linux, mail server hardening, post-quantum crypto, DNS, retro computing & hands-on hardware hacks. Privater Tech-Blog seit 2003.

Fragen? Einfach melden.

Es gibt Dinge, die dürfen einem Nerd nicht passieren. Die Festplatte darf nicht sterben, der Kaffee darf nicht alle sein und vor allem darf die Club Mate nicht ausgehen. Genau das ist mir passiert.

Wer kennt es nicht: Nachtschicht, Code oder Configs vor der Nase und das letzte was einen am Leben hält ist die Flasche Club Mate neben der Tastatur. Dann greifst du in den Kasten und da ist… nichts. Leere Flaschen. Alle. Panik.

Also direkt los zum Matedealer meines Vertrauens. Kaum komme ich mit dem neuen Kasten Club Mate die Treppe hoch, bekomme ich auch schon einen von meiner Frau drüber. Ich solle doch bitte die leeren Kästen erst mal wegbringen. Immer diese Details. Man sollte hier einen Club Mate Lieferservice einführen.

Das Bild zeigt übrigens nur einen Bruchteil der Beweislast. Es gab Zeiten, da hatte ich mehr leere Mate-Kästen als manche Leute Bücher im Regal. Irgendwann hat meine Frau angefangen sie zu zählen. Ich habe irgendwann aufgehört zuzuhören.

Club Mate ist halt die Hackerbrause. Auf jeder LAN-Party, auf jeder Konferenz, im Hackerspace, am Schreibtisch. Wer Kaffee trinkt, arbeitet. Wer Mate trinkt, hackt. Oder tut zumindest so. Inzwischen gibt es ja auch tausend andere Mate-Getränke, aber das Original bleibt das Original.

Falls jemand ähnliche Versorgungsprobleme hat oder einfach mal über die wichtigen Dinge im Leben reden will, kann man mich gerne fragen.

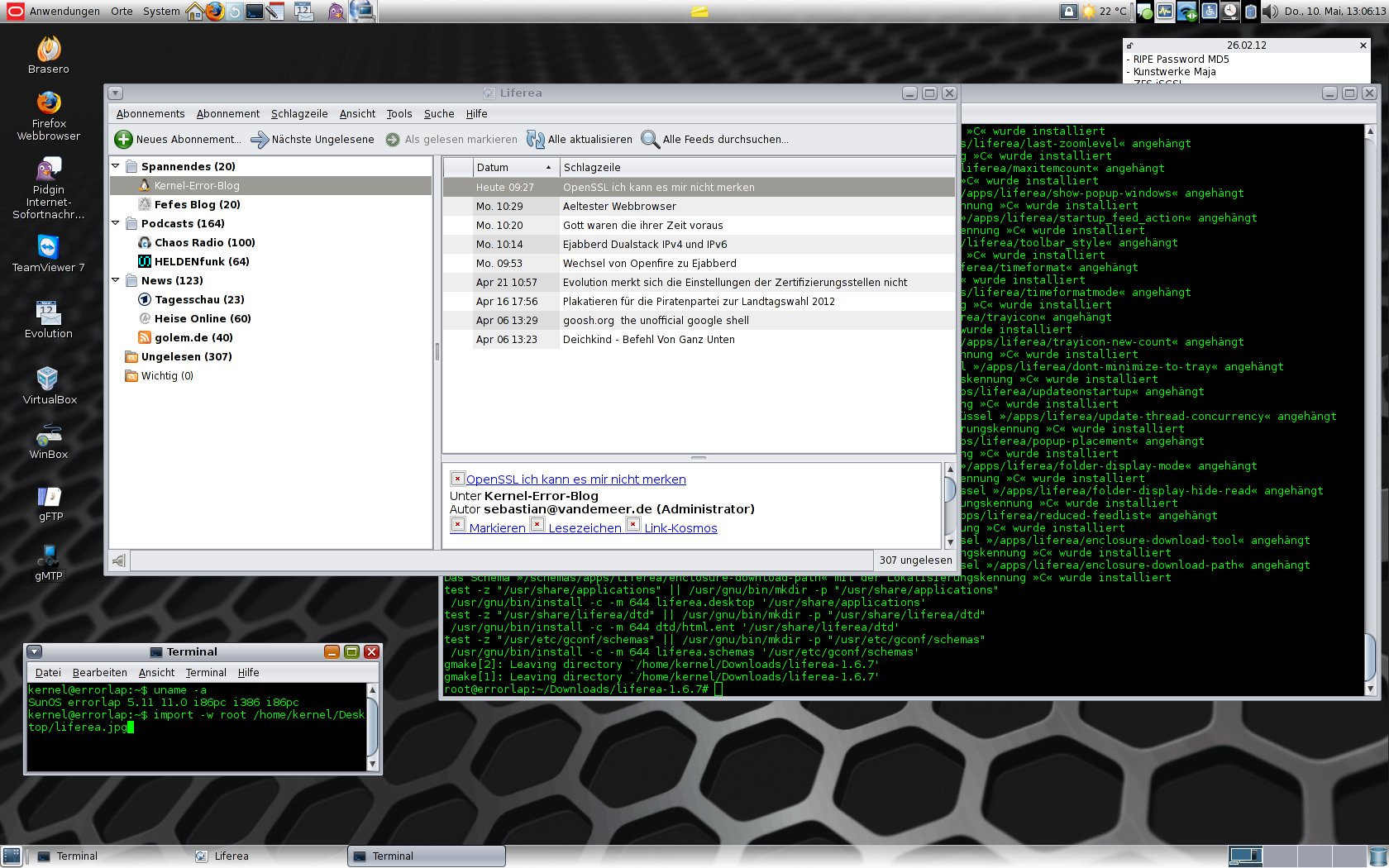

Veraltet: OpenIndiana und Solaris werden kaum noch als Desktop eingesetzt. Unter Linux gibt es zahlreiche RSS-Reader (Thunderbird, Liferea, Newsboat).

Ich habe gerade meinen lieblings RSS-Feed Reader Liferea auf der Solariskiste kompiliert. Ich finde es gibt einfach keinen besseren! Spannenderweise konnte ich auch keinen „fertigen“ finden. Na bis auf Thunderbird…. Aber Thunderbird? So gefällt es mir besser *hüpf*.

Jetzt mal unter Freunden, was ist bloß los mit meinem Kopf? Da aktiviere ich gerade für einen Kunden am Microsoft Exchangeserver Outlook Anywhere. Der Kunde hat ein selbstsigniertes Zertifikat auf seinem Server. Also quängelt Outlook natürlich bei der Verbindung über https „Das böse Zertifikat vom bösen Proxyserver… bla bla“. Nun will ich einfach mal schnell das Zertifikat haben um es auf der Windose importieren zu können und reiße schnell auf meiner Solariskiste ein Terminalfenster auf und tippe:

# openssl öhm ähhh öhm… *MIST*

Warum kann ich mir das nicht merken? Irgendwas mit sclient slclient?!?! Dann aber sicher -connect und host:port. Es kann doch nicht sein dass ich jedes mal in die Manpage schauen muss oder?

Folgendes ist natürlich der richtige Aufruf:

$ openssl s_client -connect www.kernel-error.de:443

Vielleicht schaffe ich es ja jetzt mir mal zu merken das es s_client heißt, nachdem ich es hier aufgeschrieben habe. Warum zum Teufel kann ich mir s_client einach nicht merken? Das regt mich auf!

Siehe auch: PEM zu PFX konvertieren

Fragen? Einfach melden.

Fragen? Einfach melden.

Ist ja nicht zu glauben. Da lesen ich gerade:

http://de.wikipedia.org/wiki/SUN_ONE_Webtop

Das war 1999!!!!! Die SUN Jungs hatten echt ein Problem ihr Know Wow unter die Leute zu bringen, oder? Schlimmer noch, ich kenne genau dieses Problem 🙁 Die haben sich tatsächlich vor 13 Jahren schon einen Kopf über „Cloud und SAAS“ gemacht. Irgendwann muss mir mal einer erklähren wie man so gute Ideen unter die Leute bekommt! Dann werde ich reich .o0(glaube ich zumindest).

Fragen? Einfach melden.

Wie so oft führen viele Wege nach Rom. Damit Ejabberd auf der IPv4 und den IPv6 Adressen gleichzeitig lauscht hat sich für mich folgender als gut erwiesen:

In der Konfigurationsdatei: /etc/ejabberd/ejabberd.cfg

Im Abschnitt Listening Ports einfach in die Portkonfiguration inet4 sowie inet6 aufnehmen:

{5222, ejabberd_c2s, [

inet4,

inet6,

{access, c2s},

{shaper, c2s_shaper},

{max_stanza_size, 65536},

%%zlib,

starttls, {certfile, "/etc/ejabberd/ejabberd.pem"}

]},

Schon arbeitet Ejabberd mit beiden:

# netstat -an|grep 5222 tcp6 0 0 :::5222 :::* LISTEN tcp6 0 0 *:5222 *:* LISTEN

Ach ja, Ejabberd Version ist gerade: 2.1.5

Fragen? Einfach melden.

Ich betreibe nun schon seit…. Oha…. Seit langem 🙂 einen eigenen Jabber-Server.

Jetzt ist das Teil alles andere als ein großes System mit mehreren tausend Usern. Er wird genutzt von der Familie, ein paar Freunden und Bekannten. Mehr sollte und soll es auch nie werden. Vor knapp zwei Jahren habe ich auf Openfire gesetzt. Openfire bietet eine recht ausgereifte klickibunti Oberfläche. Leider kamen in der letzten Zeit immer mal wieder nervige Bugs hinzu.

Zum einen ist kein Paket für meine Umgebung dabei. Also muss ich das Ding immer von Hand reinwursten. Dann hat es mich einiges an Überzeugungsarbeit gekostet das Openfire nicht als root laufen will, wer will schon Software als root ausführen? Dann waren da noch ein paar Bugs bezüglich SSL in der Server zu Server Kommunikation und diesen nervigen Dialback errors….. Nun scheint die aktuelle Version: 3.7.1 sowie auch das nightly build 2011-12-21 ein Problem mit IPv6 und DNS zu haben. So genau bin ich auch jetzt nicht dahinter gekommen.

Wie auch immer!

Das Kraken – IM Gateway scheint leicht eingeschlafen zu sein, Openfire selbst ist in seiner Weiterentwicklung auch etwas seltsam. Vielleicht hat das Projekt geforkt und ich habe es verpasst? Ist ja auch schon vorgekommen, zuletzt verpasste ich StarOffice zu OpenOffice (peinlich peinlich). Da mir nun drei mal ein Bug bei Openfire so vor das Scheinbein getreten hat, dass keine nutzbare Funktion von Jabber übergeblieben ist (zumindest so wie ich sie mir vorstellen, also mit IPv6 und Verschlüsselung. Habe ich mich dazu entschieden zu Ejabberd zu wechseln.

Ejabberd hat fertige Pakete für meine Umgebung im Repository. Somit kann ich auch auf einfache Sicherheitsupdates hoffen. Transporter für ICQ / MSN… sind selbstverständlich überhaupt kein Problem und da Facebook (Familie ihr wisst schon….) direkt per Jabber erreichbar ist, ist alles gut 🙂

Meine paar Konten habe ich recht schnell aus Openfire und in Ejabberd bekommen. Nun läuft mein Messanger also über Ejabberd.

2012.05.03 13:40:26 org.jivesoftware.openfire.session.LocalOutgoingServerSession - Error authenticating domain with remote server: domain.org

java.lang.NumberFormatException: For input string: "4860:4860::8888"

at java.lang.NumberFormatException.forInputString(NumberFormatException.java:48)

at java.lang.Integer.parseInt(Integer.java:458)

at java.lang.Integer.parseInt(Integer.java:499)

at com.sun.jndi.dns.DnsClient.<init>(DnsClient.java:105)

at com.sun.jndi.dns.Resolver.<init>(Resolver.java:44)

at com.sun.jndi.dns.DnsContext.getResolver(DnsContext.java:553)

at com.sun.jndi.dns.DnsContext.c_getAttributes(DnsContext.java:413)

at com.sun.jndi.toolkit.ctx.ComponentDirContext.p_getAttributes(ComponentDirContext.java:213)

at com.sun.jndi.toolkit.ctx.PartialCompositeDirContext.getAttributes(PartialCompositeDirContext.java:121)

at com.sun.jndi.toolkit.ctx.PartialCompositeDirContext.getAttributes(PartialCompositeDirContext.java:109)

at javax.naming.directory.InitialDirContext.getAttributes(InitialDirContext.java:123)

at org.jivesoftware.openfire.net.DNSUtil.srvLookup(DNSUtil.java:199)

at org.jivesoftware.openfire.net.DNSUtil.resolveXMPPDomain(DNSUtil.java:131)

at org.jivesoftware.openfire.session.LocalOutgoingServerSession.createOutgoingSession(LocalOutgoingServerSession.java:269)

at org.jivesoftware.openfire.session.LocalOutgoingServerSession.authenticateDomain(LocalOutgoingServerSession.java:167)

at org.jivesoftware.openfire.server.OutgoingSessionPromise$PacketsProcessor.sendPacket(OutgoingSessionPromise.java:261)

at org.jivesoftware.openfire.server.OutgoingSessionPromise$PacketsProcessor.run(OutgoingSessionPromise.java:238)

at java.util.concurrent.ThreadPoolExecutor$Worker.runTask(ThreadPoolExecutor.java:886)

at java.util.concurrent.ThreadPoolExecutor$Worker.run(ThreadPoolExecutor.java:908)

at java.lang.Thread.run(Thread.java:662)

Fragen? Einfach melden.

Ich nutze Evolution als E-Mail Client. In den Zertifikatseinstellungen habe ich unter Zertifizierungsstellen auch eine ganze Latte von CAs. Ich kann auch welche hinzufügen und entfernen alles kein Problem.

Will ich aber deren Einstellung bearbeiten, sprich für welche Dinge ich dieser CA vertrauen möchte bleiben diese Einstellungen nur immer für die aktuelle Sitzung gespeichert. Schließe und Starte ich Evolution wieder sind die Einstellungen alles wieder weg 🙁 Das ist doof!

Wer sucht, der findet einen Workaround……..

Das Problem ist wohl dass Evolution aus irgendwelchen Gründen die cert9.db / key4.db unter ~/.pki/nssdb nicht updatet.

So kann ich mir anschauen was bei mir eingetragen ist:

$ certutil -L -d sql:/home/kernel/.pki/nssdb/ Certificate Nickname Trust Attributes SSL,S/MIME,JAR/XPI StartCom Ltd. ID von Sebastian Van De Meer u,u,u StartCom Class 2 Primary Intermediate Client CA - StartCom Ltd. ,, CA Cert Signing Authority - Root CA ,, CAcert Class 3 Root - Root CA ,, StartCom Class 1 Primary Intermediate Client CA - StartCom Ltd. ,, StartCom Certification Authority - StartCom Ltd. ,, StartCom Ltd. ,, StartCom Certification Authority ,, ......

Und so verpasse ich den einzelnen Zertifikaten die passenden „Verwendungsmöglichkeiten“:

$ certutil -M -n "CA Cert Signing Authority - Root CA" -t "TCu,Cu,TCuw" -d sql:/home/kernel/.pki/nssdb/

Am Ende schaut es nun so aus (ich mache mir dann noch mal nen Kopf ob es so auch sinnig ist):

$ certutil -L -d sql:/home/kernel/.pki/nssdb/ Certificate Nickname Trust Attributes SSL,S/MIME,JAR/XPI StartCom Ltd. ID von Sebastian Van De Meer u,u,u StartCom Class 2 Primary Intermediate Client CA - StartCom Ltd. CT,C,C CA Cert Signing Authority - Root CA CT,C,C CAcert Class 3 Root - Root CA CT,C,C StartCom Class 1 Primary Intermediate Client CA - StartCom Ltd. CT,C,C StartCom Certification Authority - StartCom Ltd. C,C,C StartCom Ltd. C,C, StartCom Certification Authority C,C,C ......

Auf meine Openindiana Kiste musste ich dafür noch folgendes Paket installieren:

system/mozilla-nss

Und wegen des Bugs #1739 certutil with incomplete runpath musste ich noch folgenden Workaround dafür einwerfen:

$ elfedit -e 'dyn:runpath $ORIGIN/../lib:/usr/lib/mps' /usr/sfw/bin/certutil

Jetzt macht zwar Evolution nicht die Arbeit aber mein Wunsch ist erfüllt. Ob ich da mal nen Bug bei den Jungs aufmache?

So long…

Siehe auch: S/MIME per DNS mit SMIMEA

Fragen? Einfach melden.

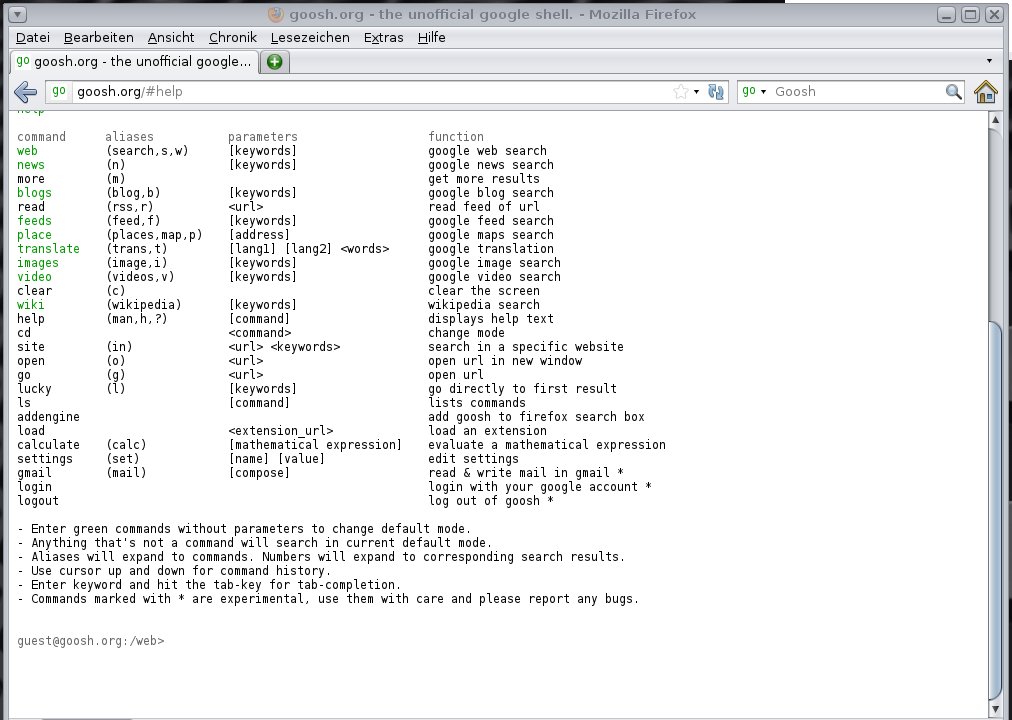

Veraltet: goosh.org ist nicht mehr erreichbar. Das Projekt wird nicht mehr gepflegt.

Ich bin ein großer Freund von Konsolen. Aufgaben lassen sich hier meist viele schneller und einfacher erledigen als mit jeder GUI. Seit einiger Zeit nutze ich nun goosh.org als, sagen wir mal Google-Frontend. Schaut es euch einfach mal an!

Ich bin ein großer Freund von Konsolen. Aufgaben lassen sich hier meist viele schneller und einfacher erledigen als mit jeder GUI. Seit einiger Zeit nutze ich nun goosh.org als, sagen wir mal Google-Frontend. Schaut es euch einfach mal an!

© 2026 -=Kernel-Error=- — RSS

Theme von Anders Norén — Hoch ↑