Veraltet: Nokia S40 und S60 gibt es nicht mehr, und CAcert hat es nie in die Browser-Truststores geschafft. Dieser Beitrag ist nur noch als Zeitdokument interessant.

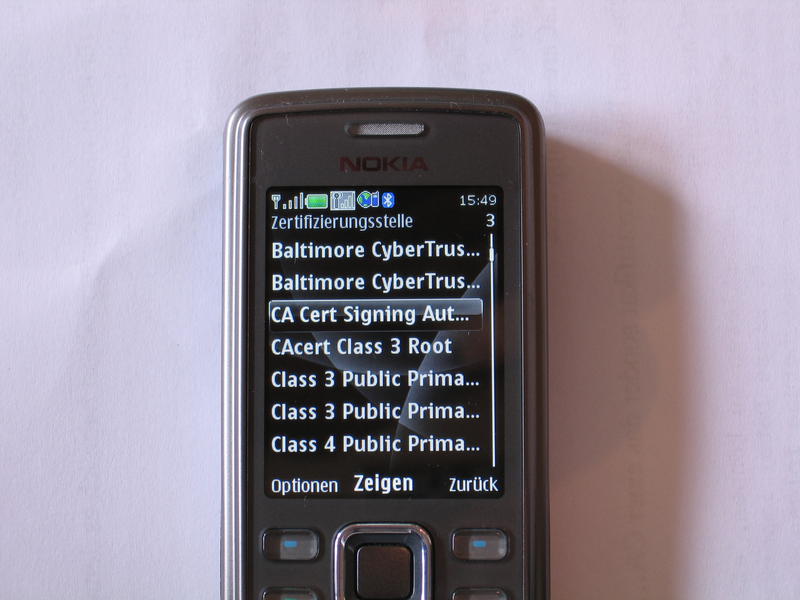

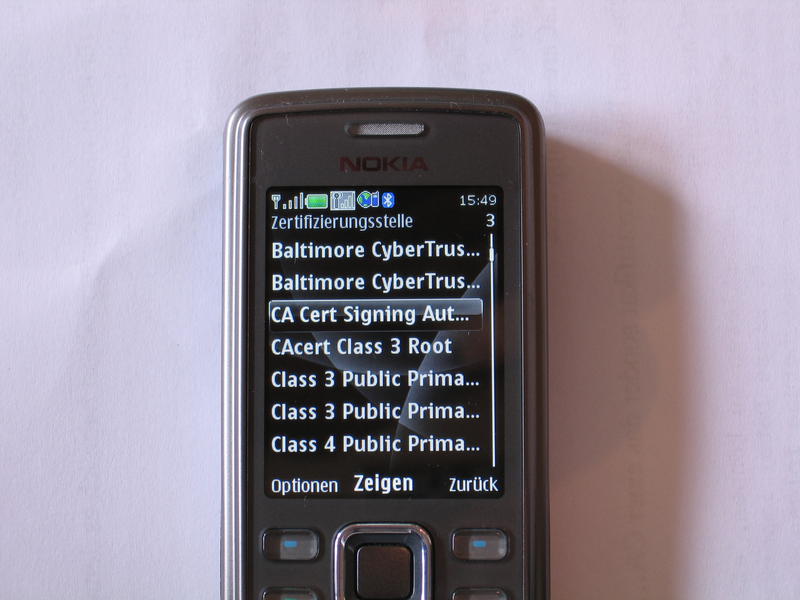

CAcert.org Root Zertifikate unter Nokia S40 und S60 installieren.

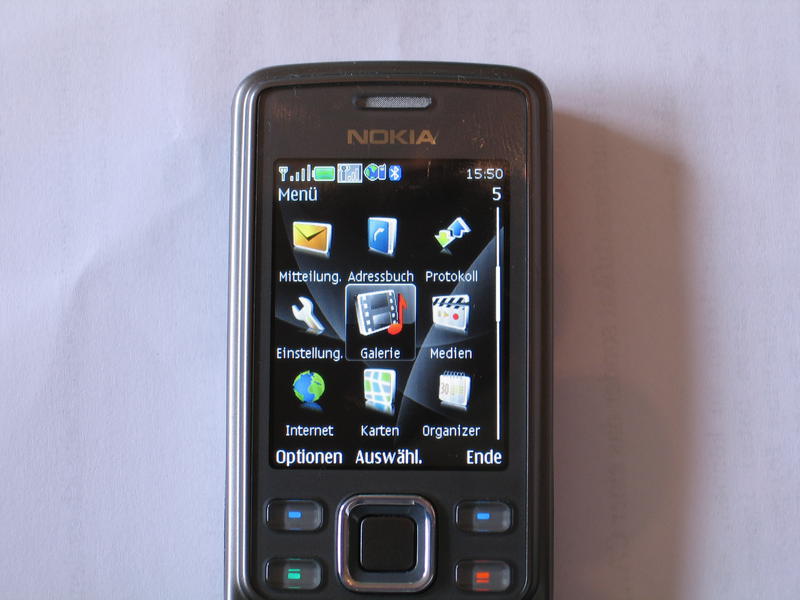

Ich habe ein Nokia 6300i. Dieses Gerät tut alles genau so wie ich es benötige. Nur eine Kleinigkeit hat mich gestört.

Immer wenn ich versuche E-Mails von meinem IMAP-Server zu saugen oder E-Mails über meinen SMTP-Server zu verschicken, wird das jeweilige Zertifikat (SSL / TLS) als ungültig gemeldet. Was daran liegt, das ich diese beiden Zertifikate von CAcert habe unterschreiben lassen. Es müssen also die Root-Zertifikate (

http://www.cacert.org/index.php?id=3) ins Mobiltelefon!

Natürlich habe ich sofort versucht die Zertifikate ins Gerät zu bekommen. Leider scheiterte es immer an der Meldung: „Dateiformat nicht unterstützt“. Daraufhin habe ich viele und lange sinnlose E-Mails mit dem Nokia-Support getauscht. Leider ohne erfolg. Ich habe das weiter unten mal zusammengeschrieben, hier nun erstmal der genaue Weg die Zertifikate ins Handy zu bekommen:

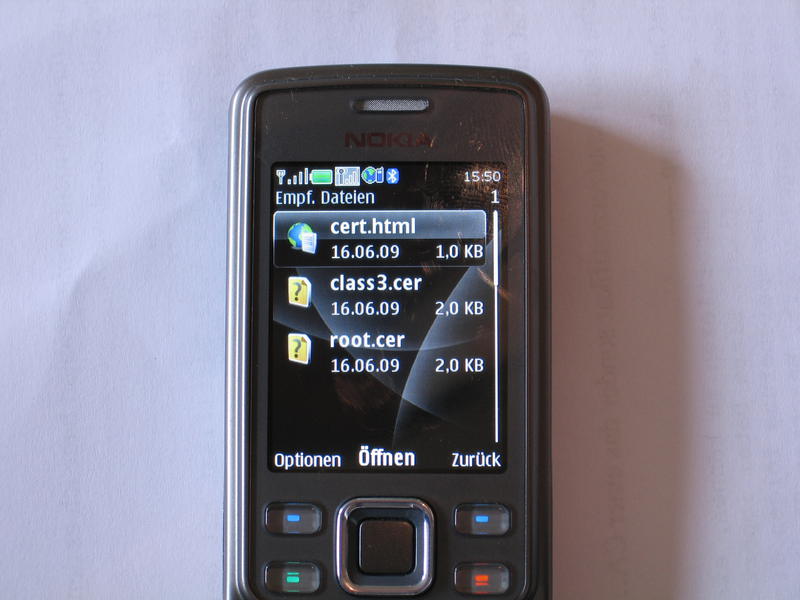

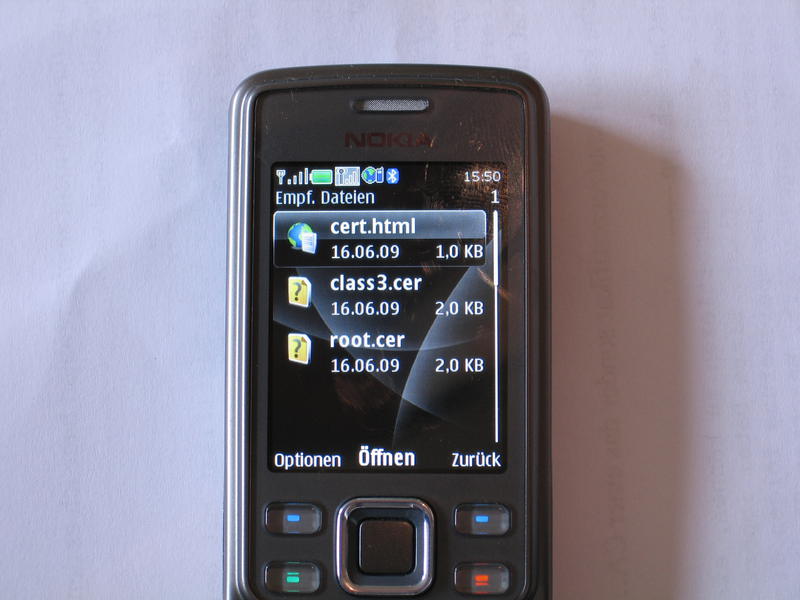

Zuerst auf dem Rechner eine HTML-Datei mit folgendem Namen erstellen: cert.html

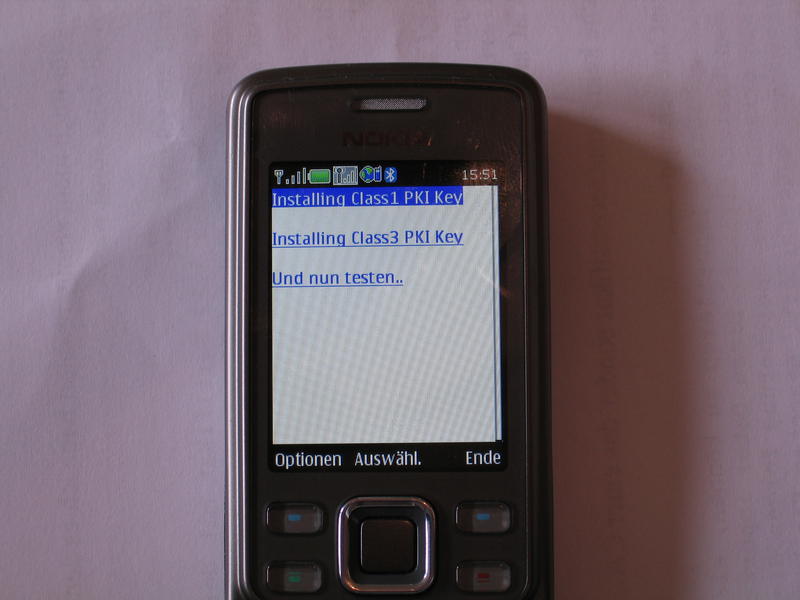

Der Inhalt sollte ca. so ausschauen:

—– HTML-schnipp —–

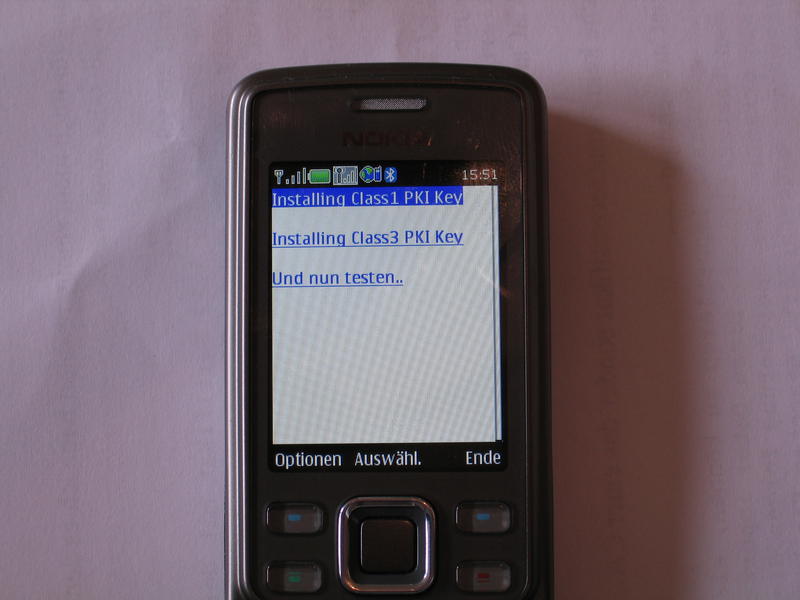

<?xml version=“1.0″?><!DOCTYPE html PUBLIC „-//WAPFORUM//DTD XHTML Mobile 1.0//EN“ „http://www.wapforum.org/DTD/xhtml-mobile10.dtd“><html xmlns=“http://www.w3.org/1999/xhtml“><head><title>Installing CAcerg.org<br>Root Certificate</title></head><body><p><a href=“root.cer“>Installing Class1 PKI Key</a><br><br><a href=“class3.cer“>Installing Class3 PKI Key</a><br><br><a href=“https://www.kernel-error.de“>Und nun testen..</a></p></body></html>

—– HTML-schnapp —–

Dann die beiden Zertifikate von CAcert.org herunterladen. Einmal das class1 und einmal das class3, jeweils im PEM format.

Diese müssen nun konvertiert werden, ich nutze dafür openssl:

openssl x509 –in root.crt –inform PEM –out root.cer –outform DER

openssl x509 –in class3.crt –inform PEM –out class3.cer –outform DER

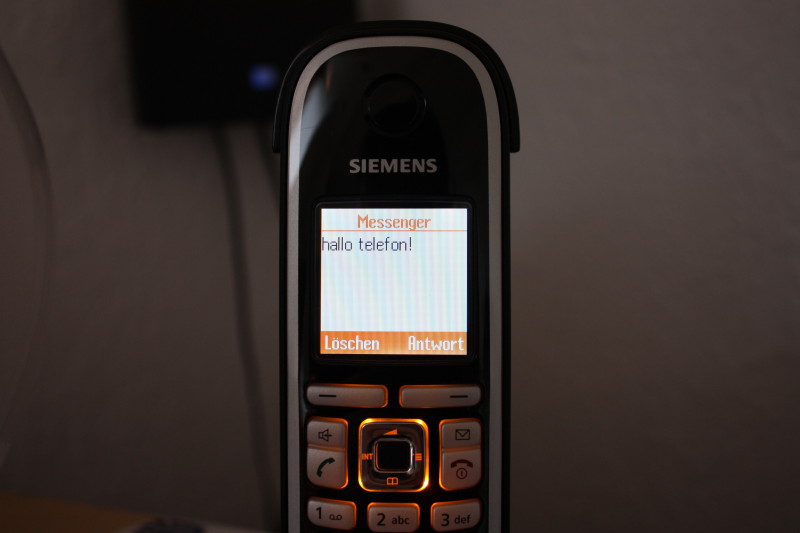

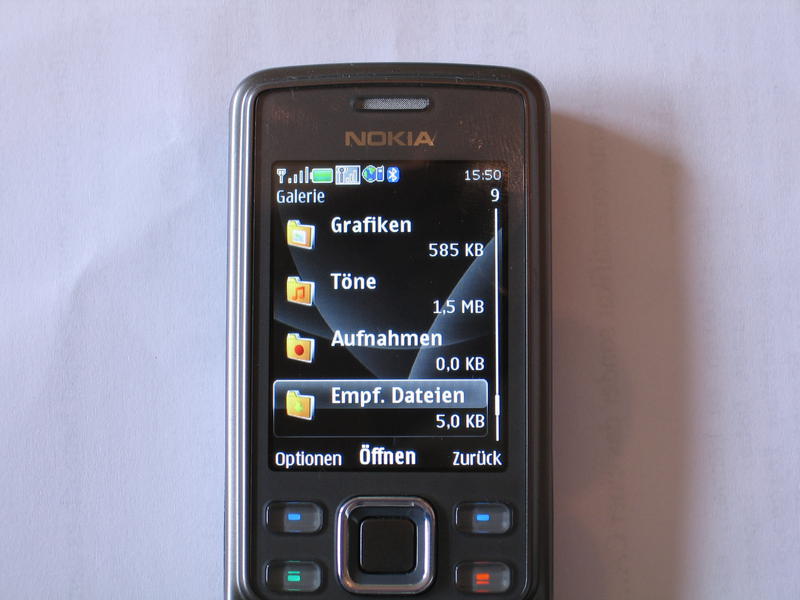

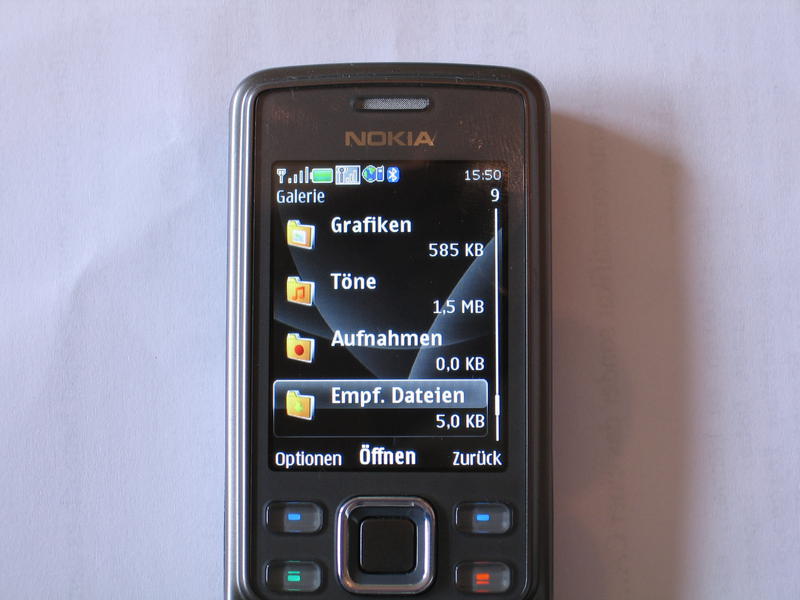

Jetzt müssen die Dateien (cert.html, root.cer und class3.cer) ins gleiche Verzeichnis ins Mobiltelefon kopiert werden.

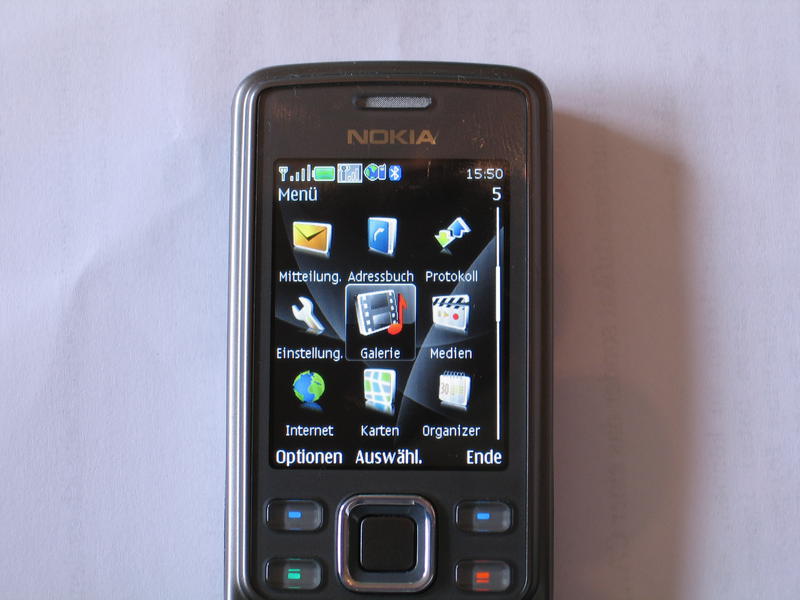

Dort nun übers das Telefonmenu hinklicken und die cert.html öffnen.

Wenn sich diese geöffnet hat einfach die Links von oben nach unten durchklicken und die jeweiligen Zertifikate speichern.

Das ist dann schon alles…. Fertig!

Hier nun der zusammengeschriebene Teil vom Nokiasupport.

—– NokiaCare schnipp —–

Wir möchten Ihnen mitteilen, dass das X.509 Zertifikat umgewandelt werden muss, bevor Sie es auf Ihr Nokia 6300i übertragen können. Ihr Nokia 6300i unterstützt .p12 Zertifikate.

—– NokiaCare schnapp —–

P12 klang für mich nicht sinnig, probiert habe ich es denn noch… Ohne erfolg! Daher wieder eine E-Mail an den Support, vielleicht muss es ja irgendwo gesondert hin oder sonst was…

—– NokiaCare schnipp —–

Bitte kopieren Sie das *.12 Zertifikat mit der PC Suite auf Ihr Mobiltelefon. Die Datei muß nicht in ein spezielles Verzeichnis kopiert werden. Die Datei wird automatisch von MfE verarbeitet.

—– NokiaCare schnapp —–

Alles klar… geht nicht immer noch die Meldung: „Dateiformat nicht unterstützt“ Lieber noch einmal nachfragen und mein Problem deutlicher erklären!

—– NokiaCare schnipp —–

Übertragen Sie die Datei auf das Mobiltelefon, gehen Sie in den Dateimanager und rufen Sie die Datei auf, dies installiert sich dann automatisch.

—– NokiaCare schnapp —–

Das funktioniert so nicht… Zu dem brauche ich kein Benutzerzertifikat sonder das einer CA…. Noch eine E-Mail an Nokia!

—– NokiaCare schnipp —–

Um private Schlüssel importieren zu können, erstellen Sie bitte eine *.p12-Datei. Diese enthält Ihren privaten Schlüssel und das Benutzerzertifikat. Diese Datei importieren Sie bitte in Ihr NOKIA Mobiltelefon. Dort wird das Zertifikat automatisch erkannt. Zur Speicherung folgen Sie bitte den Hinweisen des Telefons. Nun werden Sie zur Eingabe eines Sicherheitscodes aufgefordert. Beachten Sie bitte dabei, dass die geforderte Sicherheitseingabe ausschließlich aus Ziffern bestehen darf. Das geforderte Passwort wird durch die Zertifizierungsstelle erstellt.

—– NokiaCare schnapp —–

Ich scheine nicht im Stande zu sein mein Problem verständlich in eine E-Mail zu packen! Ich beschließe eine weitere E-Mail zusammen mit meiner Frau zu schreiben (diese entspricht dem durchschnittlichen PC-User)! Und hier ist Nokias Antwort:

—– NokiaCare schnipp —–

Scheinbar haben wir uns bei Ihrem angegebenen Telefonmodell verlesen.Ihr NOKIA 6300i ist ein Gerät der Serie 40. Die Angaben die wir Ihnen gemacht haben, beziehen sich auf S60 Geräte.Dafür möchten wir uns entschuldigen. Sie sollten das entsprechende Zertifikat im Format DER konvertieren und erneut wie angegeben auf Ihr NOKIA Mobiltelefon übertragen.Es sollte sich nun installieren lassen. Wir wünschen Ihnen viel Freude mit den Produkten aus unserem Haus.

—– NokiaCare schnapp —–

Verlesen? Was habe ich denn noch gleich geschrieben *nachschau*

—– Meine Mail schnipp —–

[Country: Germany]

[Language: German]

[Permission to Email: ]

[Permission to SMS: ]

[Permission to Letter: ]

[Permission to Phone: ]

[First name: van de Meer ]

[Last name: Sebastian]

[Street address: Alte Bergstr. 12]

[ZIP: 45549]

[City: Sprockhövel]

[Email address: kernel-error@kernel-error.de]

[Landline: +49 02324 6858622 ]

[Mobile: +49 0177 5995900

]

[Mobile: +49 0177 5995900 ] ]

[Phone model: Nokia 6300]

[IMEI: ]

[Shop number: ]

[CID: ]

[Contact topic: Nokia Mobiltelefone und Zubehör]

[Message: Sehr geehrte Damen und Herren, wie lassen sich weitere X.509 Root Zertifikate einer CA in meinem 6300i importieren? Mit besten Grüßen S. van de Meer]

[Operator: E-plus]

[Operating system: Linux]

] ]

[Phone model: Nokia 6300]

[IMEI: ]

[Shop number: ]

[CID: ]

[Contact topic: Nokia Mobiltelefone und Zubehör]

[Message: Sehr geehrte Damen und Herren, wie lassen sich weitere X.509 Root Zertifikate einer CA in meinem 6300i importieren? Mit besten Grüßen S. van de Meer]

[Operator: E-plus]

[Operating system: Linux]

—– Meine Mail schnapp —–

Öhm… egal! Ich probiere es mal (auch wenn ich das natürlich schon probiert habe)!

Komisch immer noch die gleiche Meldung: „Dateiformat nicht unterstützt“

—– NokiaCare schnipp —–

Bezüglich Ihrer Anfrage möchten wir Ihnen mitteilen, dass Sie das DER-typ X509v3 Zertifikat für Ihr S40 Handy benötigen. Sie müssen das CER (Base64) Zertifikat ins DER (binary Format) konvertieren.

—– NokiaCare schnapp —–

Da ich genau das schon probierte habe ich an diesem Punkt die Zusammenarbeit mit dem Nokia Support aufgegeben! Ich habe nun begonnen herumzubasteln und zu testen! Der installierte Opera wird auf dem Gerät zum Browsen benutzt, scheint aber nicht wirklich etwas mit der Systemeigenen CA-Liste zutun zu haben (wie sein großes Vorbild halt). Daher bringt es mir auch nichts mit dem Teil auf irgendwelchen Webseiten herumzufummeln. Irgendwann habe ich mal probiert welche Formate unterstützt werden. Interessanterweise ging bei HTML nicht der Opera auf, sondern der „systemeigene“ Browser. An dieser Stelle ist mir dann die oben stehende Idee gekommen!