Es soll Menschen geben, denen nur das Wort „bekloppt“ einfällt, wenn es im Zusammenhang mit mir um Tastaturen geht. Zugegeben, da könnte ein Funken Wahrheit dran sein.

IBM Model M

Angefangen hat es, wie bei vielen, mit der IBM Model M. Eine wunderbare Tastatur. Es schreibt sich klasse auf dem Ding, sie hat einen ganz eigenen Sound und man fühlt das Tippen einfach. Leider wurde zuletzt nur noch ein PS/2-Modell entwickelt. Es gibt zwar USB-Adapter, aber da die Tastatur mehr Strom verbraucht als normale PS/2-Tastaturen, sterben diese Adapter gerne mal. Zum Beispiel wenn man die NUM-Taste aktiviert. Lösung wäre, die LEDs aus der Tastatur zu nehmen oder einen USB-PS/2-Adapter mit externer Stromversorgung zu nutzen. Beides nicht ideal. Und die Windows/Linux-Taste fehlt ihr auch.

Die Suche nach Ersatz

Gezwungenermaßen musste ich also eine neue Tastatur nutzen. Ich erinnere mich, dass ich schon beim Kauf dem Verkäufer ziemlich auf die Nerven gegangen bin, weil ich mich durch alle Tastaturen probieren wollte. Zu dem Zeitpunkt war eine Tastatur bereits ein Wegwerfartikel. Selbst eine „gute“ lag bei 60 Euro und war aus seiner Sicht völlig ausreichend. Aus meiner Sicht waren alle überladen mit Sondertasten: Taschenrechner öffnen, Suche öffnen, Play. Ich will tippen.

Es wurde eine Logitech. Sie war OK, wobei OK hier der Bruder von Scheiße ist. Dann eine Cherry, besser, aber nicht richtig gut.

Das Keyboard

Irgendwo hörte ich von einer Tastatur namens „Das Keyboard“. Der Preis war mit knapp 160 Euro heftig, besonders da ich keine Möglichkeit hatte, sie vorher zu testen. Glücklicherweise kann man Online-Bestellungen innerhalb von zwei Wochen zurückschicken. Es wurde also Das Keyboard in Version 1.

Perfekt. Schöne Tastatur, tippt sich wunderbar, klingt auch wieder schön. Zwei kleine Probleme: Erstens die Größe, ähnlich wie die IBM, aber nicht mehr ganz zeitgemäß. Zweitens habe ich ein Glas Dr Pepper über die Tastatur gekippt. Nach zwei Jahren war sie tot.

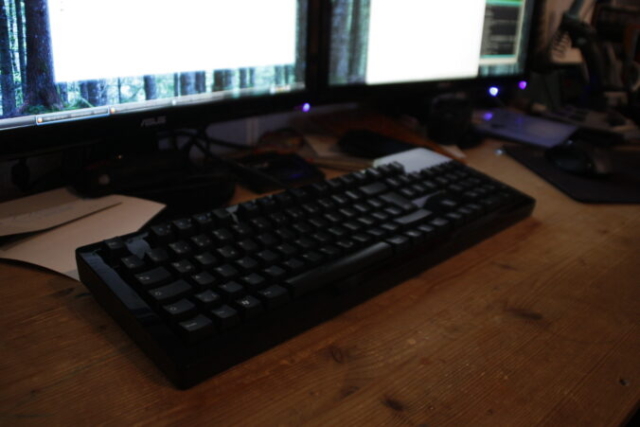

Dieses Mal keine Experimente beim Neukauf. Es wurde das „Das Keyboard Model S Professional Clicky“ mit Cherry MX Blue Switches. Nicht so groß, feiner Sound, tippt sich wunderbar. Mein Workspace zuhause war gerettet.

Im Büro

Blieb noch das Problem auf der Arbeit. Dort hatte ich eine Logitech, bei der die F-Tasten standardmäßig Play, Stop und ähnlich Wichtiges auslösten. Die echten F-Tasten erreichte man nur mit der Fn-Taste. Als schnellen Ersatz gab es dann eine Logitech MK120. Auf dieser konnte ich nicht schreiben. Tut mir leid, geht nicht. Vier Tage versucht. Also die alte Cherry mitgenommen. Das ging immerhin.

Fragen? Einfach melden.