DKIM (DomainKeys Identified Mail, RFC 6376) signiert ausgehende E-Mails kryptografisch. Der empfangende Mailserver prüft die Signatur über einen DNS-Record. Stimmt sie nicht, ist die Mail manipuliert oder stammt nicht vom angegebenen Absender. DKIM ist neben SPF und DMARC einer der drei Bausteine moderner E-Mail-Authentifizierung.

Wie DKIM funktioniert

Der sendende Mailserver berechnet einen Hash über definierte Header-Felder und den Body der E-Mail, verschlüsselt diesen Hash mit seinem privaten Schlüssel und hängt das Ergebnis als DKIM-Signature-Header an die Mail. Der empfangende Server holt den öffentlichen Schlüssel per DNS-Abfrage (selektor._domainkey.domain.de), entschlüsselt die Signatur und vergleicht den Hash. Stimmt er überein, ist die Mail authentisch und unverändert.

DKIM-Schlüssel erstellen

RSA mit 2048 Bit ist der Standard. 1024 Bit gilt seit Jahren als zu schwach, nicht mehr verwenden. Ed25519-Schlüssel sind kompakter und schneller, werden aber noch nicht von allen Empfängern unterstützt. Wer auf Nummer sicher gehen will, signiert mit beiden (Dual Signing).

# RSA 2048 Bit (Standard, universell unterstützt) openssl genrsa -out /var/db/rspamd/dkim/2026.key 2048 chmod 640 /var/db/rspamd/dkim/2026.key chown _rspamd:_rspamd /var/db/rspamd/dkim/2026.key # Öffentlichen Schlüssel extrahieren (für den DNS-Record) openssl rsa -in /var/db/rspamd/dkim/2026.key -pubout -out /var/db/rspamd/dkim/2026.pub

Der Selektor (hier 2026) ist frei wählbar. Gängige Konvention: Jahr oder Monat als Selektor, das erleichtert die Key-Rotation.

DNS-Record veröffentlichen

Der öffentliche Schlüssel wird als TXT-Record im DNS veröffentlicht. Der Recordname folgt dem Schema selektor._domainkey.domain.de:

2026._domainkey.kernel-error.de. 3600 IN TXT "v=DKIM1; k=rsa; p=MIIBIjANBgkq...langer-Base64-String...IDAQAB"

Den Base64-String aus der .pub-Datei nehmen, ohne Header/Footer-Zeilen und Zeilenumbrüche, alles in eine Zeile. Bei BIND-Zonefiles auf die 255-Zeichen-Grenze pro TXT-String achten. Längere Schlüssel müssen in mehrere Strings aufgeteilt werden (BIND macht das automatisch, wenn man den Record in Anführungszeichen setzt).

rspamd als DKIM-Signer konfigurieren

rspamd bringt DKIM-Signing und -Verification von Haus aus mit, kein zusätzliches Paket nötig. Die DKIM-Signing-Dokumentation beschreibt alle Optionen. Für eine einfache Konfiguration mit einem Schlüssel pro Domain:

# /usr/local/etc/rspamd/local.d/dkim_signing.conf

allow_username_mismatch = true;

domain {

kernel-error.de {

path = "/var/db/rspamd/dkim/2026.key";

selector = "2026";

}

}

# Nur lokal eingelieferte Mails signieren (SASL-authentifiziert)

sign_authenticated = true;

sign_local = true;

Nach einem service rspamd reload signiert rspamd alle ausgehenden Mails. Die Verification eingehender Mails ist standardmäßig aktiv. Das DKIM-Modul läuft automatisch und fließt in den rspamd-Score ein. Wer rspamd auch für automatisches Spam/Ham-Lernen nutzt, hat damit eine Lösung für beides.

Alternative: opendkim

Wer kein rspamd einsetzt, kann opendkim als Milter in Postfix einbinden. Die Konfiguration ist etwas aufwändiger (eigener Daemon, Socket, Milter-Einbindung in main.cf), funktioniert aber zuverlässig. Die Schlüsselerstellung und DNS-Konfiguration sind identisch.

DKIM testen

Ob der DNS-Record korrekt veröffentlicht ist:

# DNS-Record abfragen dig TXT 2026._domainkey.kernel-error.de +short # Mit rspamd testen (wenn lokal installiert) rspamadm dkim_keygen -d kernel-error.de -s 2026 -k /var/db/rspamd/dkim/2026.key --check

Den einfachsten Funktionstest macht man, indem man eine Mail an eine Adresse bei Gmail oder Outlook schickt und dort die Header prüft. Im Header der empfangenen Mail steht dann:

Authentication-Results: mx.google.com;

dkim=pass header.d=kernel-error.de header.s=2026

dkim=pass bedeutet: Signatur gültig, Schlüssel im DNS gefunden, Hash stimmt überein.

Key-Rotation

DKIM-Schlüssel sollten regelmäßig getauscht werden. Einmal pro Jahr ist ein guter Rhythmus. Der Ablauf:

- Neuen Schlüssel mit neuem Selektor erstellen (z.B.

2027) - Neuen DNS-Record veröffentlichen

- rspamd auf den neuen Selektor umstellen

- Alten DNS-Record noch 30 Tage stehen lassen (für Mails die noch in Queues liegen)

- Alten Record löschen

Durch die Selektoren können alter und neuer Schlüssel parallel im DNS existieren. Empfänger prüfen immer den Selektor aus dem DKIM-Signature-Header, es gibt keine Unterbrechung.

DKIM allein reicht nicht

DKIM beweist nur, dass eine Mail von einem bestimmten Schlüssel signiert wurde, nicht dass der Absender im From:-Header berechtigt ist, diese Domain zu nutzen. Dafür braucht es die anderen Bausteine:

- SPF — definiert per DNS, welche IP-Adressen für eine Domain Mails versenden dürfen

- DMARC — verknüpft SPF und DKIM mit einer Policy: Was soll der Empfänger tun, wenn beides fehlschlägt?

- DANE/TLSA — sichert den Transportweg per DNSSEC ab

Erst alle drei zusammen (SPF, DKIM und DMARC) ergeben eine vollständige E-Mail-Authentifizierung. Fragen? Einfach melden.

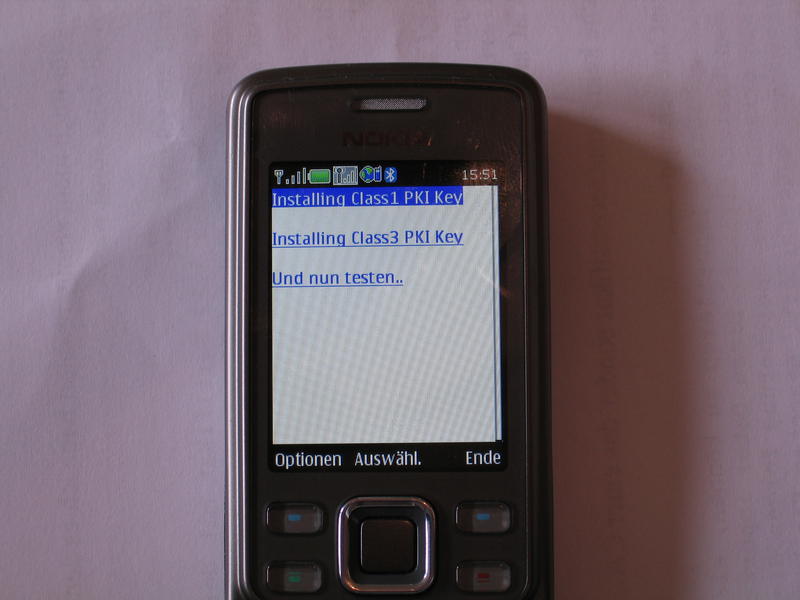

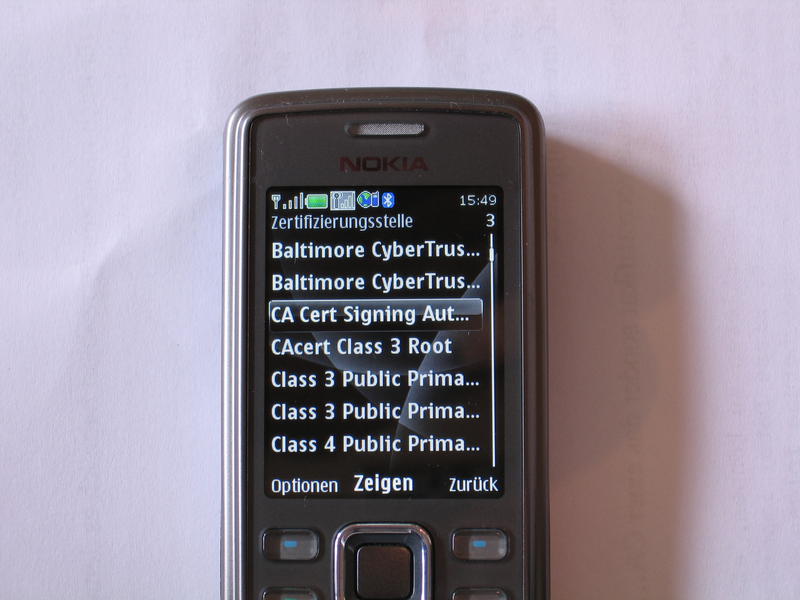

Links ist ein Standfuss mit Magnet. Dieser hält auch bei 50km/h noch auf dem Autodach.

Auf diesen wird nun die Antenne (Mitte) geschraubt. Dieses kann man nun ohne Probleme in die

Orinoco Gold PCMCIA-Karte (rechts) stecken, hier ist auch ein Prism II Chip verbaut.

Fertig….. Der Empfang ist einfach nur geil. Egal

wo man nun genau sitzt!

Jetzt fehlt nur noch ein Notebook.

Links ist ein Standfuss mit Magnet. Dieser hält auch bei 50km/h noch auf dem Autodach.

Auf diesen wird nun die Antenne (Mitte) geschraubt. Dieses kann man nun ohne Probleme in die

Orinoco Gold PCMCIA-Karte (rechts) stecken, hier ist auch ein Prism II Chip verbaut.

Fertig….. Der Empfang ist einfach nur geil. Egal

wo man nun genau sitzt!

Jetzt fehlt nur noch ein Notebook.

Ich nutze ein Fujitsu Siemens LifeBook E 7110! Linux arbeiten mit

allen Komponenten in diesem Notebook ohne Probleme und gebastel zusammen.

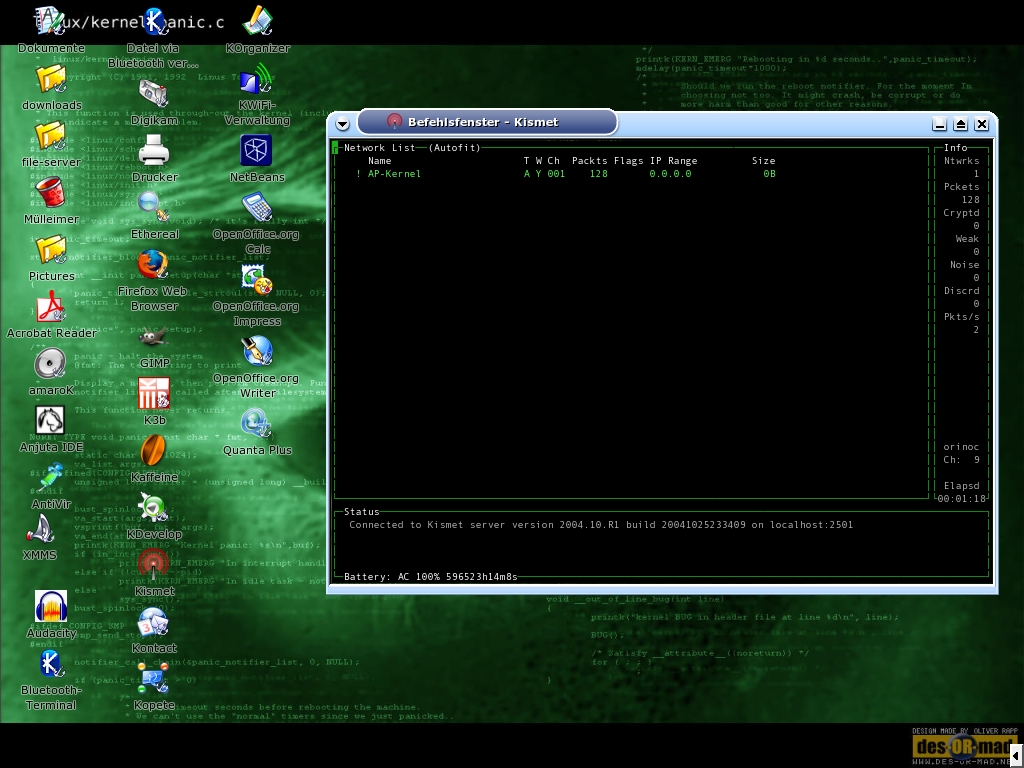

Um Funknetzwerke zu finden, muss die Wlan-Karte in den Monitor Mode gesetzt werden.

Im Monitor Mode nimmt die Karte alle Packet an. Egal aus welchem Netz sie kommen und egal

für wen sie bestimmt sind.

Der Standart Linux-Kernel kann die Karte nicht in den Monitor Mode setzen. Dieser muss also gepatch

werden oder es muss ein passendes Kernelmodul erstellt werden. Am einfachsten geht es so:

0. Mit iwpriv schauen ob der eigene Kernel vielleicht schon gepatcht wurde!

1. Quellen des aktuellen Kernels installieren.

2. gcc installieren.

3. Die aktuelle Konfiguration des Kernels ins root der Kernelquellen legen.

Unter Suse: zcat /proc/config.gz > .config

Als Root unter /usr/src/linux

4. Saug dir

Ich nutze ein Fujitsu Siemens LifeBook E 7110! Linux arbeiten mit

allen Komponenten in diesem Notebook ohne Probleme und gebastel zusammen.

Um Funknetzwerke zu finden, muss die Wlan-Karte in den Monitor Mode gesetzt werden.

Im Monitor Mode nimmt die Karte alle Packet an. Egal aus welchem Netz sie kommen und egal

für wen sie bestimmt sind.

Der Standart Linux-Kernel kann die Karte nicht in den Monitor Mode setzen. Dieser muss also gepatch

werden oder es muss ein passendes Kernelmodul erstellt werden. Am einfachsten geht es so:

0. Mit iwpriv schauen ob der eigene Kernel vielleicht schon gepatcht wurde!

1. Quellen des aktuellen Kernels installieren.

2. gcc installieren.

3. Die aktuelle Konfiguration des Kernels ins root der Kernelquellen legen.

Unter Suse: zcat /proc/config.gz > .config

Als Root unter /usr/src/linux

4. Saug dir  Dieses sollte vorher noch konfigurieren werden;-). Es gibt unter /etc/kismet/ die Datei:

kismet.conf.

In dieser müssen wir zwei Änderungen vornehmen.

Beim Punkt „suiduser=“ tragen wir hinter dem = unseren Usernamen ein mit dem wir auf der Linux

Kiste arbeiten.

Am Punkt „source=“ tragen wir hinter dem = folgendes ein: orinoco,eth1,orinocosource

Wobei wir eth1 natürlich gegebenenfalls gegen unsere Wlan-Karte austauschen!

Ein „sudo kismet“ in der Userkonsole sollte nun das Programm starten und sogleich nach Netzen

suchen.

Haben wir eines gefunden und wollen erst einmal nachschauen, was genau dort durch die Gegend fliegt.

Brauchen wir dazu ein Programm mit dessen Hilfe wir den Datenstrom auslesen können. Dieses erledigt Ethereal

super. Später ist es auch drin, mit diesem Programm sehr komplexe Filterungen auf den Datenstrom anzuwenden.

Da wir aber nur die Daten annehmen können welche auf unserem Channel gesendet werden.

Betreibt Kismet Channelhopping. D.h.: Kismet springt im ms. Takt vom Einen in den Anderen Channel.

Wenn wir einen konstanten Datenstrom mitlesen wollen, ist das scheisse! Wir können dann ja nur die Daten

mitlesen, wenn wir auch gerade im passenden Channel sind. Daher beenden wir Kismet und setzen die Karte von Hand

in den Monitor Mode und den passenden Channel. Dieses geht als User-Root so:

iwpriv eth1 monitor 1 1

eth1 ist in diesem Fall die Wlan-Karte, mit monitor 1 sagen wir das der Monitor Mode gestartet werden soll

(mit iwpriv eth1 monitor 0 würden wir ihn also wieder beenden) und die letzte 1 gibt den Channel an, in

welchem die Karte gesetzt werden soll.

Dieses sollte vorher noch konfigurieren werden;-). Es gibt unter /etc/kismet/ die Datei:

kismet.conf.

In dieser müssen wir zwei Änderungen vornehmen.

Beim Punkt „suiduser=“ tragen wir hinter dem = unseren Usernamen ein mit dem wir auf der Linux

Kiste arbeiten.

Am Punkt „source=“ tragen wir hinter dem = folgendes ein: orinoco,eth1,orinocosource

Wobei wir eth1 natürlich gegebenenfalls gegen unsere Wlan-Karte austauschen!

Ein „sudo kismet“ in der Userkonsole sollte nun das Programm starten und sogleich nach Netzen

suchen.

Haben wir eines gefunden und wollen erst einmal nachschauen, was genau dort durch die Gegend fliegt.

Brauchen wir dazu ein Programm mit dessen Hilfe wir den Datenstrom auslesen können. Dieses erledigt Ethereal

super. Später ist es auch drin, mit diesem Programm sehr komplexe Filterungen auf den Datenstrom anzuwenden.

Da wir aber nur die Daten annehmen können welche auf unserem Channel gesendet werden.

Betreibt Kismet Channelhopping. D.h.: Kismet springt im ms. Takt vom Einen in den Anderen Channel.

Wenn wir einen konstanten Datenstrom mitlesen wollen, ist das scheisse! Wir können dann ja nur die Daten

mitlesen, wenn wir auch gerade im passenden Channel sind. Daher beenden wir Kismet und setzen die Karte von Hand

in den Monitor Mode und den passenden Channel. Dieses geht als User-Root so:

iwpriv eth1 monitor 1 1

eth1 ist in diesem Fall die Wlan-Karte, mit monitor 1 sagen wir das der Monitor Mode gestartet werden soll

(mit iwpriv eth1 monitor 0 würden wir ihn also wieder beenden) und die letzte 1 gibt den Channel an, in

welchem die Karte gesetzt werden soll.

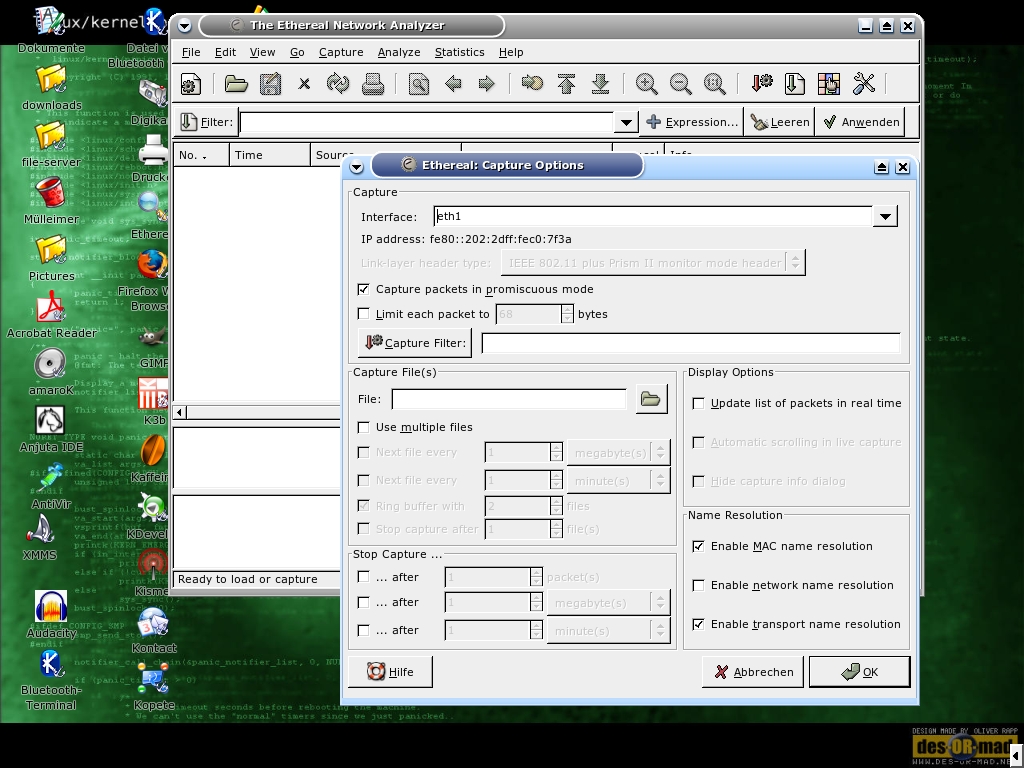

Ethereal kann nun mit den im Bild angezeitgen Optionen gestartet werden.

Nun würde Ethereal JEDES Datenpaket welches im Channel 1 durch die Gegend fliegt

auffangen und speichern.

Sollte auf dem AccessPoint eine Mac-Adressenfilterung eingerichtet sein, so müssen wir uns um

diese nicht weiter kümmern. Wir versuchen uns ja nicht am AP anzumelden, sondern hören ja einfach

nur zu. Interessant wird es erst, wenn das Netzwerk die Daten verschlüsselt überträgt.

Wir bekommen zwar immer noch alles, können damit aber nichts mehr anfangen.

Es ist aber Möglich WEP-Verschlüsselungen aufzubrechen, den Schlüssel zu errechnen.

Ethereal kann nun mit den im Bild angezeitgen Optionen gestartet werden.

Nun würde Ethereal JEDES Datenpaket welches im Channel 1 durch die Gegend fliegt

auffangen und speichern.

Sollte auf dem AccessPoint eine Mac-Adressenfilterung eingerichtet sein, so müssen wir uns um

diese nicht weiter kümmern. Wir versuchen uns ja nicht am AP anzumelden, sondern hören ja einfach

nur zu. Interessant wird es erst, wenn das Netzwerk die Daten verschlüsselt überträgt.

Wir bekommen zwar immer noch alles, können damit aber nichts mehr anfangen.

Es ist aber Möglich WEP-Verschlüsselungen aufzubrechen, den Schlüssel zu errechnen.

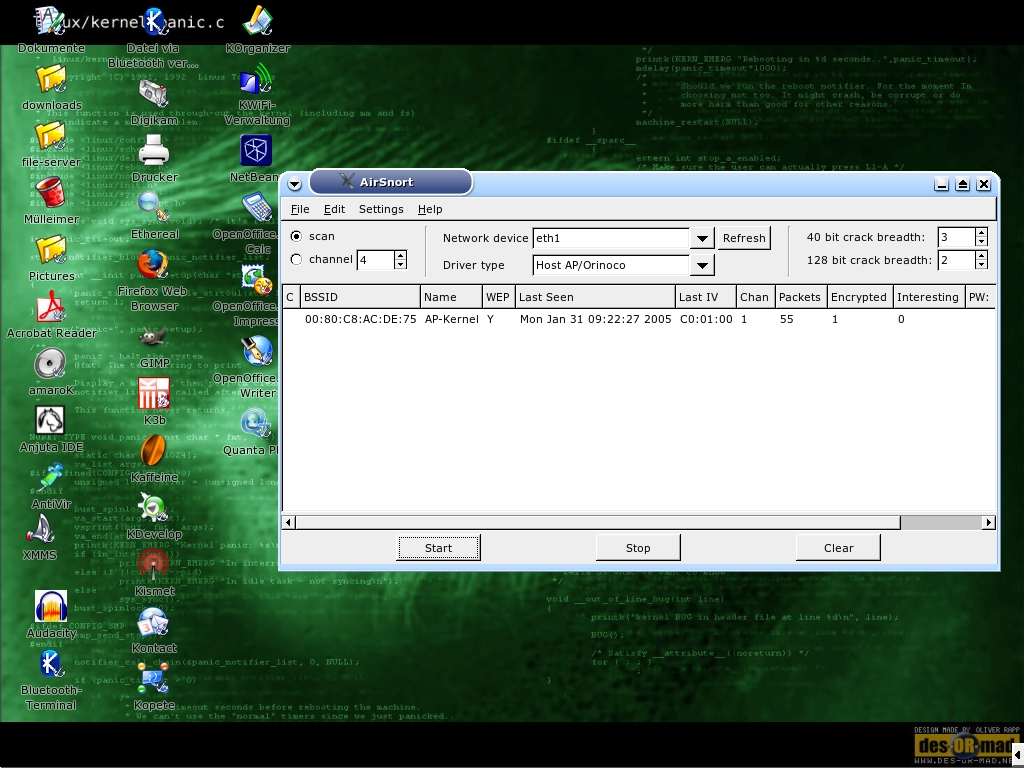

AirSnort ist ein Programm welches genau das macht. Es kann die Karte in den Monitor-Mode

packen. Wenn vom User gewünscht auch gleich noch in den passenden Channel. Ab diesem Zeitpunkt

sammelt Airsnort die verschlüsselten Packete. Bei einer 128 Bit WEP Verschlüsselung muss es ca.

6 Millionen Pakete sammeln.

Das liegt daran, dass für die WEP Verschlüsselung nur ein begrenzter

Zufallszahlenraum zur Verfühgung steht. Nach ca. 6 Millionen Paketen wiederholen sich in jedem Fall Teile.

Mit diesen kann AirSnort nun rechnen.

Hat AirSnort den Schlüssel erfolgreich errechnet, tragen wir ihn einfach mit iwpriv bei unserer Wlan-Karte

ein und schon kann es weiter gehen!

WEP Verschlüsselungen mit einer Stärke von 256 Bit sind im Vergleich noch sehr sicher. Es würde

eine sehr lange Zeit dauern die notwendigen Pakete zu sammeln. Leider arbeiten kaum Karten mit 256 Bit WEP

Schlüsseln. Es gibt auch eine neue Methode: WPA… WPA gilt bisher als sicher.

Ich stufe mein Wlan immer noch als ein feindliches Netz ein. So behandelt es auch meine Firewall und so sollte es

jeder Admin behandeln. Es ist und bleibt wohl noch über lange Zeit ein grosses Sicherheitsproblem.

Genauere Fragen zu diesem Thema beantworte ich gerne per E-Mail!

Solltest du Fragen stellen achte bitte darauf deine Frage so genau wie irgend

möglich zu stellen. Beschreibe kurz dein Problem, haue mich nicht mit log und

configs zu und habe etwas Geduld. Ich bekomme nicht nur eine E-Mail am Tag. Darum

werde ich ganz sicher nicht auf unfreundliche und ungenaue Fragen antworten. KEINER

hat ein Recht drauf von mir Support zu bekommen!!

AirSnort ist ein Programm welches genau das macht. Es kann die Karte in den Monitor-Mode

packen. Wenn vom User gewünscht auch gleich noch in den passenden Channel. Ab diesem Zeitpunkt

sammelt Airsnort die verschlüsselten Packete. Bei einer 128 Bit WEP Verschlüsselung muss es ca.

6 Millionen Pakete sammeln.

Das liegt daran, dass für die WEP Verschlüsselung nur ein begrenzter

Zufallszahlenraum zur Verfühgung steht. Nach ca. 6 Millionen Paketen wiederholen sich in jedem Fall Teile.

Mit diesen kann AirSnort nun rechnen.

Hat AirSnort den Schlüssel erfolgreich errechnet, tragen wir ihn einfach mit iwpriv bei unserer Wlan-Karte

ein und schon kann es weiter gehen!

WEP Verschlüsselungen mit einer Stärke von 256 Bit sind im Vergleich noch sehr sicher. Es würde

eine sehr lange Zeit dauern die notwendigen Pakete zu sammeln. Leider arbeiten kaum Karten mit 256 Bit WEP

Schlüsseln. Es gibt auch eine neue Methode: WPA… WPA gilt bisher als sicher.

Ich stufe mein Wlan immer noch als ein feindliches Netz ein. So behandelt es auch meine Firewall und so sollte es

jeder Admin behandeln. Es ist und bleibt wohl noch über lange Zeit ein grosses Sicherheitsproblem.

Genauere Fragen zu diesem Thema beantworte ich gerne per E-Mail!

Solltest du Fragen stellen achte bitte darauf deine Frage so genau wie irgend

möglich zu stellen. Beschreibe kurz dein Problem, haue mich nicht mit log und

configs zu und habe etwas Geduld. Ich bekomme nicht nur eine E-Mail am Tag. Darum

werde ich ganz sicher nicht auf unfreundliche und ungenaue Fragen antworten. KEINER

hat ein Recht drauf von mir Support zu bekommen!!