Veraltet: Citrix XenServer wird seit 2024 nicht mehr in dieser Form angeboten. Das hier beschriebene manuelle Update-Verfahren gilt für XenServer 6.x/7.x und funktioniert mit aktuellen Versionen nicht mehr. Alternativen: Proxmox VE oder XCP-ng.

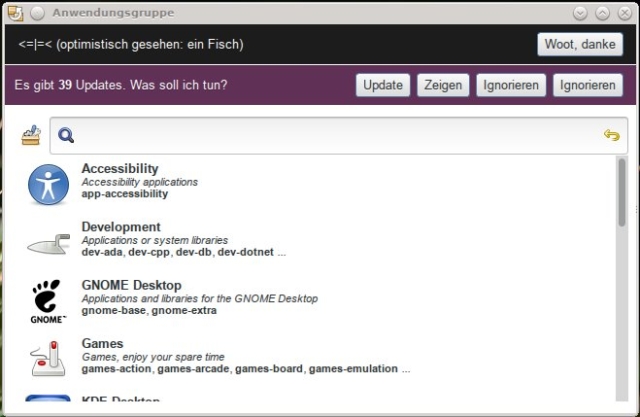

Der Citrix XenServer 6.2 ist zwar nun frei, Updates lassen sich aber nicht so einfach über das XenCenter installieren. Sie werden einem zwar noch angezeigt (so weiß man zumindest welche man installieren sollte) aber einfach durchklicken ist nicht mehr.

Über die Konsole ist es denn noch schnell erledigt, wie ich hier kurz beschreiben möchte! Um die Installation per Kommandozeile zu zeigen nehme ich folgenden Patch als Beispiel: Hotfix XS61E013 – For XenServer 6.1.0 Nun aber los zur commandline action…

Zuerst den jeweiligen Patch von support.citrix.com herunterladen.

$ wget http://support.citrix.com/servlet/KbServlet/download/33649-102-705213/XS61E013.zip

Dann das Zipfile auspacken:

$ unzip XS61E013.zip

Archive: XS61E013.zip

inflating: XS61E013.xsupdate

inflating: XS61E013-src-pkgs.tar.bz2

Als nächstes das xsupdate File auf den Server kopieren:

$ scp XS61E013.xsupdate root@10.8.4.66:/update/

XS61E013.xsupdate 100% 1678KB 1.6MB/s 1.6MB/s 00:00

/update/ ist dabei ein Verzeichnis auf dem Citrix XenServer, welches ich zuvor angelegt habe.

Nun auf dem XenServer als root anmelden und in das passende Verzeichnis wechseln:

$ ssh root@10.8.4.66

Last login: Wed Apr 2 17:32:12 2014 from 10.33.45.21

XenServer dom0 configuration is tuned for maximum performance and reliability.

Configuration changes which are not explicitly documented or approved by Citrix

Technical Support, may not have been tested and are therefore not supported. In

addition, configuration changes may not persist after installation of a hotfix

or upgrade, and could also cause a hotfix or upgrade to fail.

Third party tools, which require modification to dom0 configuration, or

installation into dom0, may cease to function correctly after upgrade or hotfix

installation. Please consult Citrix Technical Support for advice regarding

specific tools.

Type "xsconsole" for access to the management console.

[root@dom0-sdb35 ~]# cd /update

[root@dom0-sdb35 update]#

Ich schaue nun gerne immer zuerst welche Patches bereits installiert wurden:

[root@dom0-sdb35 update]# xe patch-list

uuid ( RO) : 7fd1ba20-1582-4b02-a61d-c251ad0b637c

name-label ( RO): XS61E001

name-description ( RO): Public Availability: fix for ISCSI multipathing

size ( RO): 862376

hosts (SRO): 427c6c42-a193-4740-8ed7-c664b5ace02c

after-apply-guidance (SRO):

uuid ( RO) : c5354c77-4643-4e79-8cdf-fac914fc6c85

name-label ( RO): XS61E003

name-description ( RO): Public Availability: Xapi fixes

size ( RO): 6631433

hosts (SRO): 427c6c42-a193-4740-8ed7-c664b5ace02c

after-apply-guidance (SRO): restartXAPI

uuid ( RO)

Wie man sehen kann sind auch bereits Patches eingespielt, was daran zu erkennen ist das sie dem host „zugewiesen“ sind. Um nun zuerst den gerade kopieren Patch in die Liste zu packen reicht folgender Befehl:

[root@dom0-sdb35 update]# xe patch-upload file-name=XS61E013.xsupdate

55aa7129-a5ff-4e90-899b-f89248d1182e

Und noch kontrollieren ob er in der Liste ist:

[root@dom0-sdb35 update]# xe patch-list

uuid ( RO) : 55aa7129-a5ff-4e90-899b-f89248d1182e

name-label ( RO): XS61E013

name-description ( RO): Public Availability: security fixes to Xen and xenstored

size ( RO): 1717976

hosts (SRO):

after-apply-guidance (SRO): restartHost

Perfekt… Nun kann der Patch schon eingespielt werden. Dabei ist immer der Punkt: after-apply-guidance (SRO): zu beachten. In diesem Fall restartHost. Also am besten vorher brav alle VMs abschalten, Patch wie noch folgt einspielen und die Kiste einmal durchstarten.

[root@dom0-sdb35 update]# xe patch-apply uuid=55aa7129-a5ff-4e90-899b-f89248d1182e host-uuid=427c6c42-a193-4740-8ed7-c664b5ace02c

Preparing... ##################################################

xen-hypervisor ##################################################

Preparing... ##################################################

xen-tools ##################################################

Etwas aufwendiger als mit dem XenCenter, denn noch gut und problemlos machbar! Ist der Patch eingespielt kann die Patch-Datei natürlich wieder vom Server gelöscht werden. Wenn sein Server direkt ins Internet darf, kann man ebenfalls direkt auf der Kiste den wget ausführen. Auf was man aber immer achten sollte ist der freie Plattenplatz. Denn wenn man so viele Updates auf die Kiste legt das dem dom0 plötzlich ein Platz mehr bleibt… Tja, dann hat man andere Probleme.

Noch Fragen?

Siehe auch: Citrix XenServer local storage größer >2TB, XenServer mit Nagios überwachen, XenServer Linux Softwareraid, Local ISO Repository